1. Objectif

La chaîne d’exécution dans Nucleon EDR est un mécanisme central d’investigation avancée.

Elle permet de :

Reconstituer la séquence complète d’un incident.

Identifier le point d’entrée initial.

Déterminer la propagation potentielle.

Évaluer l’impact réel sur l’endpoint.

Décider des actions de remédiation.

Elle se trouve dans la section Invest de la console EDR et sert principalement à l’analyse post-détection.

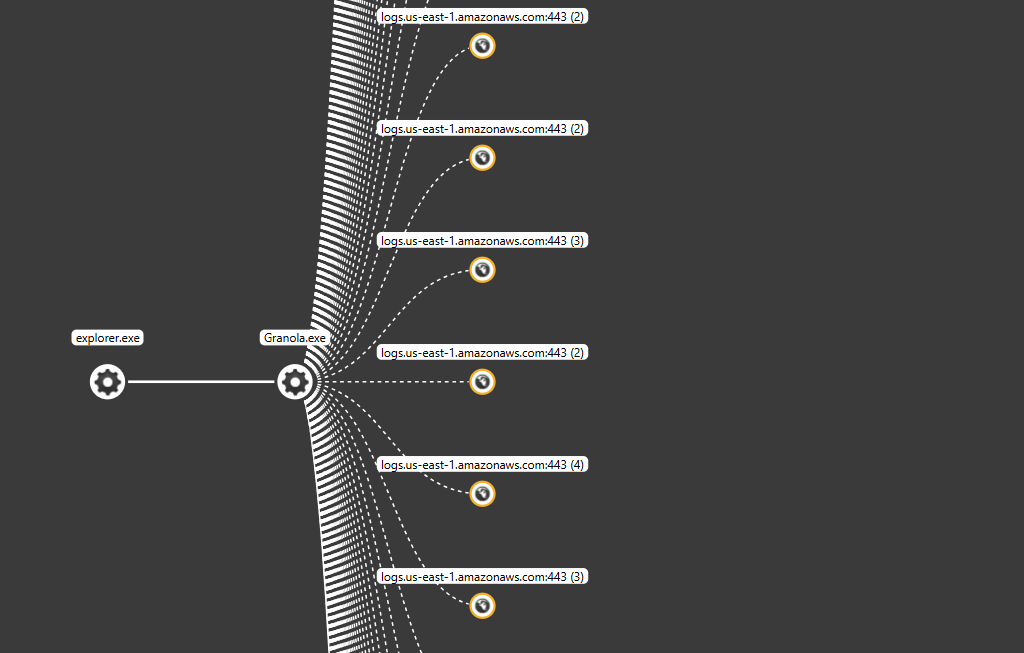

2. Principe de la chaîne d’exécution

La chaîne d’exécution représente le flux chronologique suivant :

Processus parent : le processus initial ayant déclenché une action.

Processus enfant / intermédiaire : les processus lancés par le parent.

Fichier ou processus final exécuté : action finale sur le système.

Actions : Dump process memory, kill process ou bien télécharger ce processus

Chaque étape collecte et consigne des métadonnées détaillées : PID, utilisateur, chemin, signature, hashes, commande exacte, device...

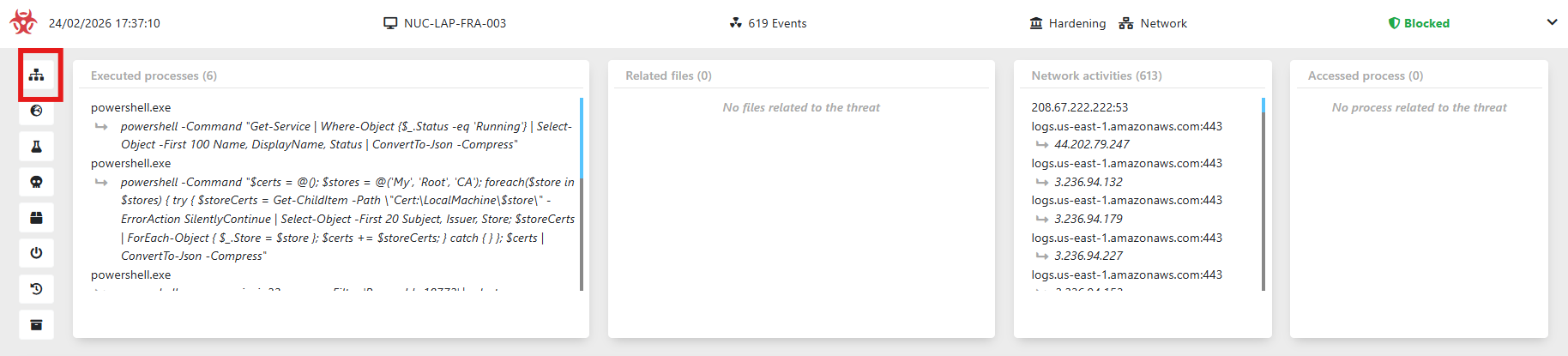

3. Exemple d'une alerte remontée

Une alerte correspond à un regroupement d’événements liés à des comportements potentiellement suspects ou malveillants sur un endpoint.

Elle peut inclure des événements de type block, lorsque l’EDR a empêché l’exécution d’un fichier ou d’un processus dangereux, ainsi que des événements de type weak signal, représentant des activités anormales ou des indicateurs faibles qui ne sont pas bloquants mais pertinents pour la détection.

L’alerte permet de centraliser ces événements, de fournir un contexte chronologique et technique, et de reconstituer le flux complet des actions sur le système. Elle sert de point de départ pour l’investigation et permet de visualiser les processus et fichiers impliqués, notamment à travers la chaîne d’exécution, qui retrace l’origine, la propagation et les interactions des processus et fichiers concernés.

Dans la partie Invest , on peux avoir une visibilité complète des processus et fichiers sur les endpoints ainsi qu'une détection rapide des comportements anormaux ou malveillants.

4. Utilisation de la chaine d'execution dans l'investigation :

La chaîne d’exécution permet de :

Reconstituer le flux complet d’exécution sur un endpoint.

Identifier la source initiale d’un comportement suspect.

Vérifier la propagation et les dépendances entre processus et fichiers.

Fournir une base pour bloquer ou isoler automatiquement des fichiers ou processus malveillants.

Alimenter le reporting et l’historique des incidents pour la plateforme.

5. Regroupement multi-agent

Le regroupement multi-agent permet d’améliorer la qualité des investigations en fournissant un contexte global. Il met en évidence les schémas récurrents et les interactions entre processus sur différents endpoints, ce qui facilite l’identification des activités malveillantes ou des mouvements latéraux à l’intérieur du réseau. En consolidant les informations provenant de plusieurs agents, l’EDR peut générer des alertes plus pertinentes, réduire les faux positifs et fournir une traçabilité complète des événements pour chaque incident détecté.

Cet article a-t-il été utile ?

C'est super !

Merci pour votre commentaire

Désolé ! Nous n'avons pas pu vous être utile

Merci pour votre commentaire

Commentaires envoyés

Nous apprécions vos efforts et nous allons corriger l'article